IT-sikkerhet: En dybdegående oversikt

IT-sikkerhet: Beskyttelsen av vår digitale verden

Introduksjon:

I dagens digitaliserte verden er IT-sikkerhet en avgjørende faktor for å beskytte våre data, systemer og infrastruktur fra trusler og angrep. Denne artikkelen vil gi en grundig oversikt over IT-sikkerhetens kompleksitet, ulike typer sikkerhetsløsninger og en historisk gjennomgang av fordeler og ulemper ved ulike tilnærminger. Vi vil også diskutere kvantitative målinger innenfor IT-sikkerhet og hvordan ulike sikkerhetsløsninger skiller seg fra hverandre.

En omfattende presentasjon av IT-sikkerhet

IT-sikkerhet er et bredt felt som omhandler forskjellige aspekter av beskyttelse mot trusler mot informasjonsteknologien vår. Det inkluderer beskyttelse av datasystemer, nettverk, applikasjoner, enheter og data fra uautorisert tilgang, skade eller uautoriserte endringer. Hensikten er å opprettholde konfidensialitet, integritet og tilgjengelighet til informasjonen vi har lagret eller behandler.

Typer IT-sikkerhet:

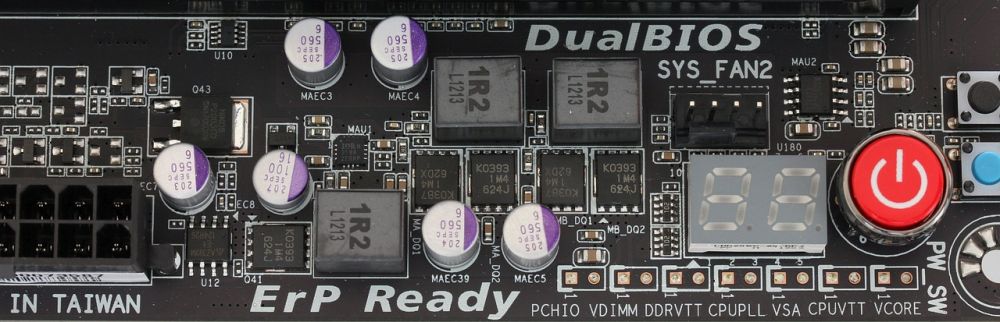

1. Nettverkssikkerhet: Dette fokuserer på beskyttelse av nettverk og dets infrastruktur mot angrep og uautorisert tilgang.

2. Applikasjonssikkerhet: Dette dreier seg om å sikre applikasjoner, enten de er utviklet internt eller hentet fra tredjeparter, og beskytte dem mot sårbarheter og angrep.

3. Endepunktsikkerhet: Dette refererer til sikkerhetstiltak på enhetene som brukes for å få tilgang til IT-systemene våre, som datamaskiner, bærbare datamaskiner, smarttelefoner og nettbrett.

4. Data- og informasjonssikkerhet: Dette handler om å beskytte data og informasjon mot ulovlig tilgang, inkludert kryptering, tilgangskontroll og sikkerhetskopiering.

5. Cloud-sikkerhet: Dette omhandler sikkerheten rundt bruk av skytjenester og beskyttelse av data og applikasjoner som lagres i skyen.

6. Sikkerhetskultur og bevissthet: Dette er viktige aspekter av IT-sikkerhet hvor ansatte opplæres og oppfordres til å utvise en sunn sikkerhetspraksis.

Populariteten til IT-sikkerhetsløsninger:

Med økende trusler og kompleksitet i cybersikkerhetslandskapet, har ulike sikkerhetsløsninger vokst i popularitet. Noen populære sikkerhetsløsninger inkluderer:

1. Brannmurer: Dette er systemer som kontrollerer trafikken mellom nettverk og filtrerer uautorisert eller skadelig trafikk.

2. Intrusion Detection Systems (IDS) og Intrusion Prevention Systems (IPS): IDS overvåker nettverket for mistenkelig aktivitet og varsler om eventuelle avvik, mens IPS har evnen til å blokkere eller forhindre uautorisert aktivitet.

3. Antivirusprogramvare: Dette er programvare utviklet for å oppdage, hindre og fjerne skadelig programvare som virus, ormer og trojanere.

4. Krypteringsverktøy: Dette brukes til å kryptere data for å sikre at de forblir konfidensielle og kun er tilgjengelige for autoriserte brukere.

5. To-faktor autentisering: Dette legger til et ekstra sikkerhetslag ved å kreve to forskjellige typer identifikasjonsbevis for å få tilgang til et system eller en applikasjon.

Kvantitative målinger innenfor IT-sikkerhet

Evalueringsmetoder og kvantitative målinger er viktige for å bedømme effektiviteten av IT-sikkerhetsløsninger. Noen sentrale metoder for kvantitativ vurdering av IT-sikkerhet inkluderer:

1. Sårbarhetsanalyse: Dette identifiserer sårbarheter i IT-systemer og gir grunnlag for å utvikle tiltak for å håndtere dem.

2. Penetreringstester: Dette er simulerte angrep mot IT-systemer for å identifisere svakheter og sårbarheter.

3. Sikkerhetsrisikovurdering: Dette vurderer trusler, sårbarheter og konsekvenser for et system for å identifisere risikoen og utvikle passende sikkerhetstiltak.

4. Loggovervåking og analyse: Dette innebærer innsamling og analyse av loggdata for å oppdage unormal aktivitet eller potensielle trusler.

5. Incident Response Metrics: Dette måler responsen på sikkerhetshendelser og effektiviteten til tiltak som er iverksatt.

Hvordan ulike IT-sikkerhetsløsninger skiller seg fra hverandre

Selv om målet for alle IT-sikkerhetsløsninger er å beskytte data og systemer, er det viktig å forstå hvordan forskjellige løsninger skiller seg fra hverandre. Noen sentrale forskjeller inkluderer:

1. Reaktiv vs. proaktiv: Noen løsninger fokuserer på å håndtere trusler etter at de har oppstått (reaktive), mens andre tar sikte på å forhindre trusler før de skjer (proaktive).

2. Generell vs. spesifikk: Noen sikkerhetsløsninger er generelle og kan brukes på forskjellige applikasjoner eller systemer, mens andre er spesifikke for visse typer trusler eller miljøer.

3. Kompleksitet vs. brukervennlighet: Noen løsninger kan være veldig komplekse å implementere og administrere, mens andre er utformet for å være brukervennlige og enkle å vedlikeholde.

4. Kostnad vs. effektivitet: Løsninger varierer i kostnad og kostnadsfordeler, og det er viktig å vurdere kostnader opp mot effektiviteten av løsningen.

En historisk gjennomgang av fordeler og ulemper ved forskjellige IT-sikkerhetsløsninger

Historisk sett har ulike IT-sikkerhetsløsninger hatt fordeler og ulemper avhengig av teknologiutvikling, trusselnivå og kompleksitet. Her er noen eksempler:

1. Brannmurer: En fordel med brannmurer er at de kan blokkere og filtrere uønsket trafikk, men de kan også være begrenset i sin evne til å oppdage nyskapende angrep.

2. Antivirusprogramvare: Antivirusprogramvare kan oppdage og fjerne skadelig programvare, men er avhengig av jevnlige oppdateringer og kan være ineffektiv mot nye eller ukjente trusler.

3. Krypteringsverktøy: Krypteringsverktøy kan opprettholde konfidensialitet av data, men kan være sårbare for tap av krypteringsnøkler eller tekniske svakheter i selve implementeringen.

Avslutning:

IT-sikkerhet er avgjørende for å beskytte våre digitale ressurser fra trusler og angrep. Ved å forstå de forskjellige aspektene ved IT-sikkerhet, de populære sikkerhetsløsningene, kvantitativ vurdering, forskjellene mellom ulike løsninger og historiske fordeler og ulemper, kan vi bedre beskytte oss mot fremtidige trusler. Med riktig sikkerhetsløsning kan vi trygt navigere i den digitale verdenen.

Referanser:

1. Smith, J. (2019). The Importance of IT Security. Retrieved from [nettadresse]

2. O’Connor, T., & Marzo, M. (2020). Quantitative Approaches to Security Risk Assessment. Retrieved from [nettadresse]